Um einen USB-Stick zu verschlüsseln, reichen die Bordmittel von Debian bei weitem aus. Hier erstellen wir einen leeren, verschlüsselten USB-Stick unter: Example/Beispiel => /dev/sdb

Hinweis: der Stick ist nur auf einem Linuxsystem verwendbar. Windows 10 oder Windows 11 erkennt das Dateisystem ext4 nicht und verlangt eine Formatierung, sobald der Stick eingesteckt wird.

Installiere das Paket cryptsetup (falls nicht schon installiert und geladen) und lade das Modul:

# apt install cryptsetup # modprobe dm_crypt

möchtes du vorab sicher gehen, kann der Stick vorab mit zufälligen Daten überschriben werden. Vorsicht: das kann durchaus ein paar Stunden dauern, falls der Stick > 128 GB hat! Für meinen 32 GB Stick dauerte es 1200 Sekunden oder rund 20 Minuten.

# dd bs=4K if=/dev/urandom of=/dev/sdb1

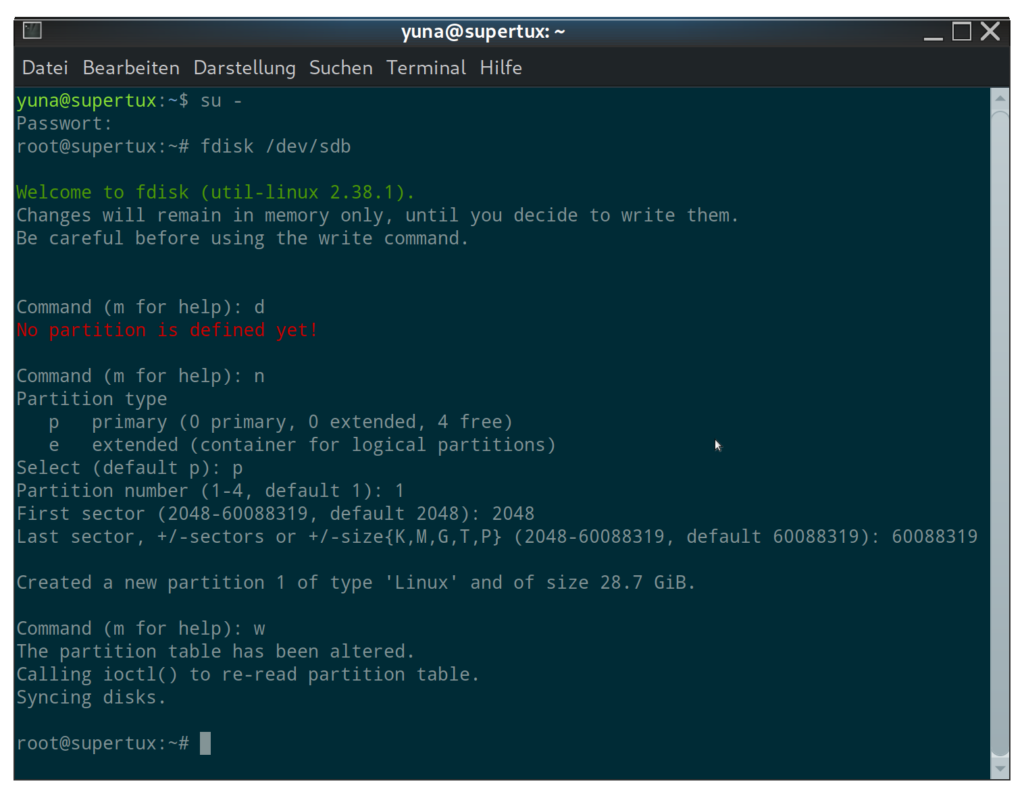

01. mittels fdisk formatieren wir unseren Stick. Vorsicht! Überprufe lieber 3x ob du die richtige Partition/Laufwerk angibst. Gibst du hier irrtümlich die Windows-Partition an, führt dies unweigerlich zu einem Datenverlust. Partitionen können mittels blkid angezeigt werden:

# blkid # fdisk /dev/sdb

02. erstelle mittels cryptsetup die verschlüsselte Partition und vergib ein sicheres Passwort:

# cryptsetup -yvh sha256 -c aes-xts-plain -s 256 luksFormat /dev/sdb1

WARNUNG!

========

Hiermit werden die Daten auf »/dev/sdb1« unwiderruflich überschrieben.

Sind Sie sicher? (Tippen Sie 'yes' in Großbuchstaben): YES

Geben Sie die Passphrase für »/dev/sdb1« ein: starkes passwort

Passphrase bestätigen: starkes passwort

Schlüsselfach 0 erstellt.

Befehl erfolgreich.

03. öffne nur die Partition mittels cryptsetup und gib das vorhin definierte Passwort ein:

# cryptsetup luksOpen /dev/sdb1 crypto

Geben Sie die Passphrase für »/dev/sdb1« ein: dein starkes passwort

04. erstellen das Dateisystem (hier: ext4)

# mkfs.ext4 /dev/mapper/crypto mke2fs 1.47.0 (5-Feb-2023) Creating filesystem with 7506688 4k blocks and 1876800 inodes Filesystem UUID: cf1b244e-f206-4cc9-964e-7dfe965045c2 Superblock backups stored on blocks: 32768, 98304, 163840, 229376, 294912, 819200, 884736, 1605632, 2654208, 4096000 Allocating group tables: done Writing inode tables: done Creating journal (32768 blocks): done Writing superblocks and filesystem accounting information: done

05. nun hängen wir den Stick nach /mnt ein und ändern die Zugriffsrechte auf den normalen Benutzer (BENUTZER), da wir hier ja immer noch mit root arbeiten:

# mount /dev/mapper/crypto /mnt # chown -R BENUTZER:BENUTZER /mnt

06. fertig! Hänge den Stick aus:

# umount /mnt

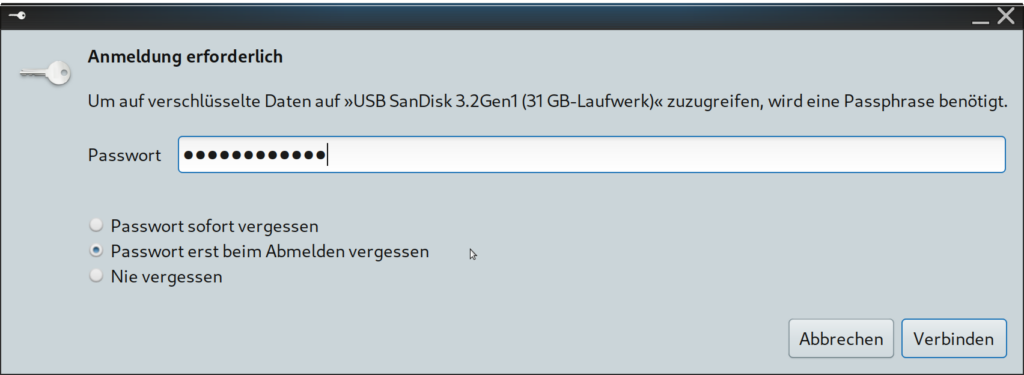

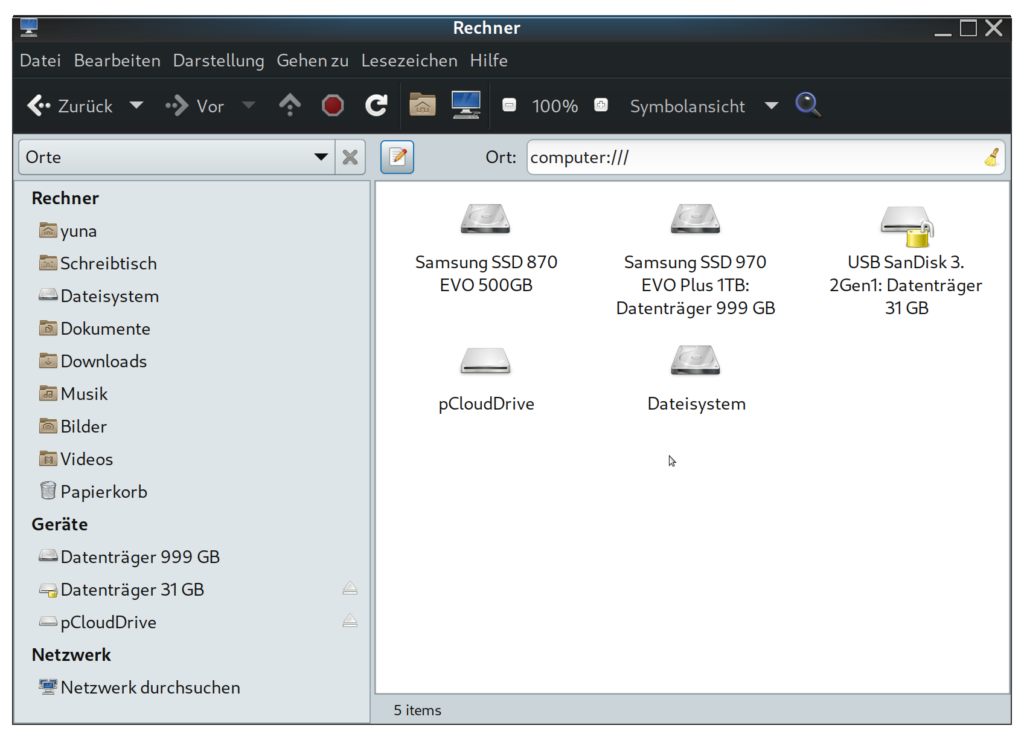

Wird der Stick jetzt erneut eingestöpselt, verlangt Debian das Passwort: