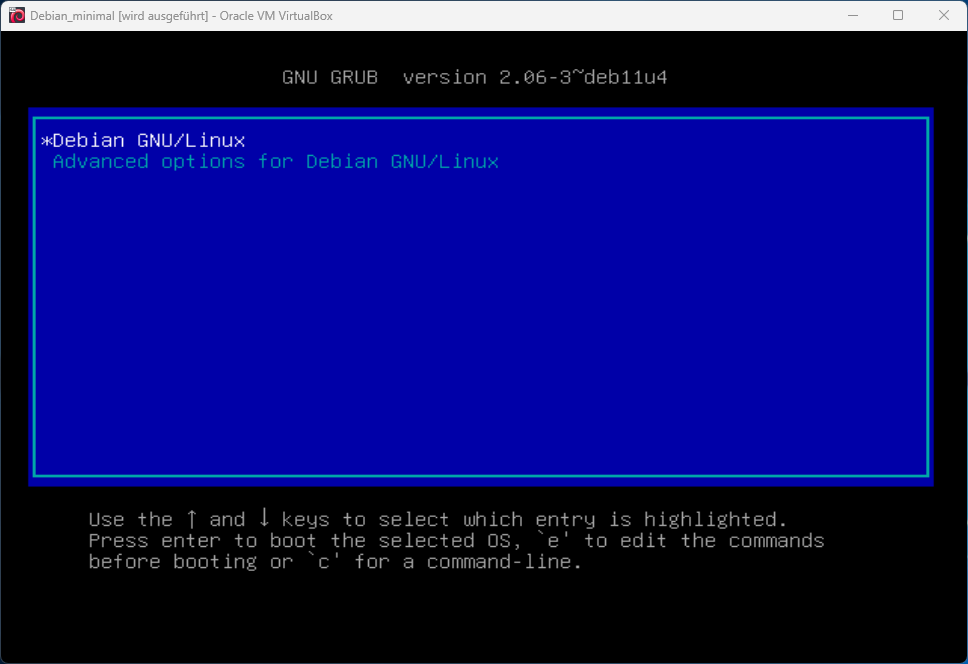

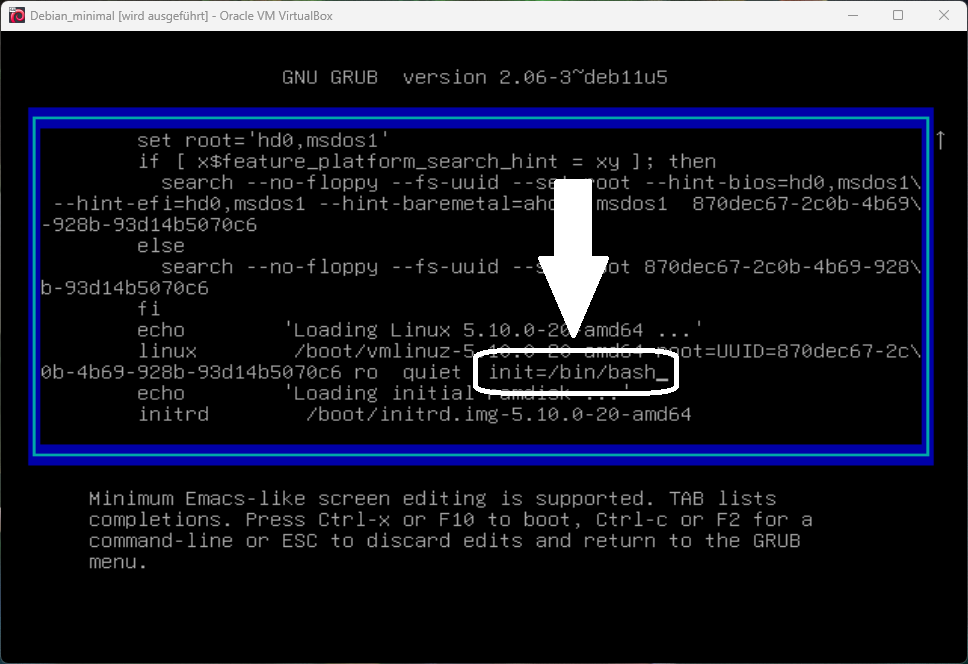

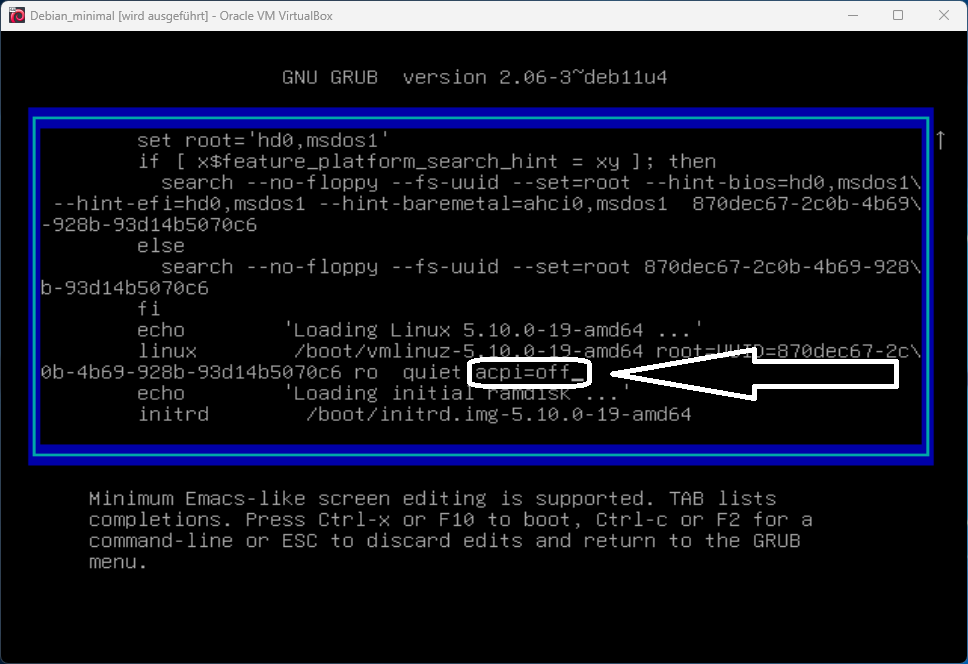

Mittels dem Bootparameter init=/bin/bash lässt sich das root-Passwort zurücksetzen, falls dies vergessen wurde. Das funktioniert jedoch nur, wenn das System nicht verschlüsselt ist und der grub-Bootloader nicht abgesichert ist. Physischer Zugang ist ebenfalls Voraussetzung. Im Bootmenü muss «e» für edit gedrückt werden:

Hinweis

In diesem Modus ist die Tastatur auf das US-Keyboard eingestellt.

Wähle hier ein sehr einfaches Passwort wie passwd 123456 und ändere dies nach dem reboot ab. Damit verhinderst du Sonderzeichen, welche nach dem reboot auf anderen Tasten liegen.

Folgende Zeichen findest Du auf loadkeys de_CH-latin1 Tastatur.

- auf dem ?

/ auf dem -

_ auf SHIFT + ?

, auf dem ,

= auf dem ` (rechts vom ?)

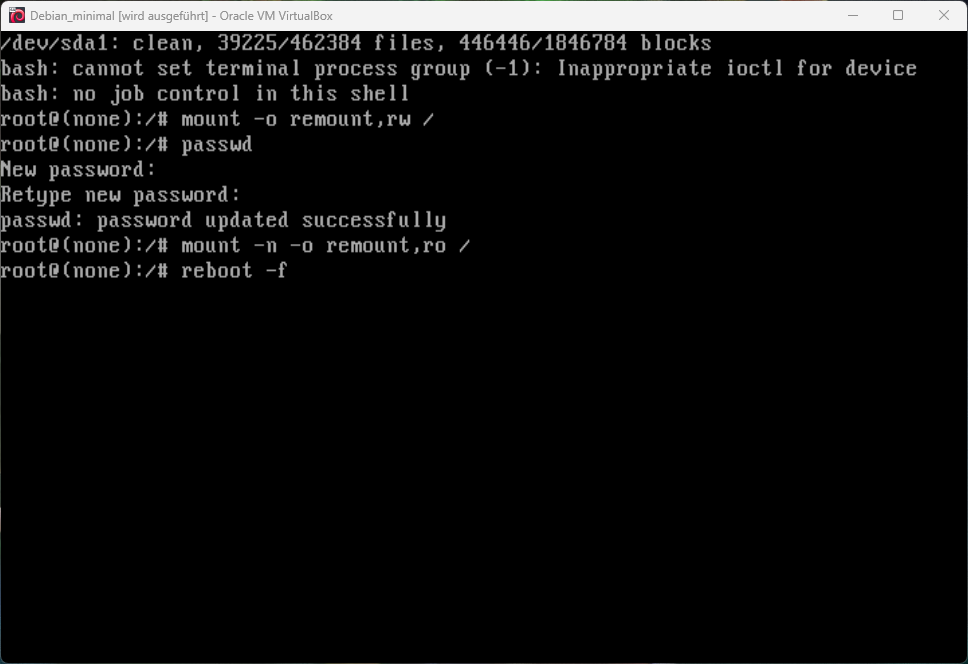

In der gestarteten Bash kann nun das root-Passwort zurückgesetzt werden:

init=/bin/bash # mount -o remount,rw / # passwd # mount -n -o remount,ro / # reboot -f

Vorsicht: Damit kannst Du dich vom gesamten System aussperren. Mache dies nur, wenn Du sicher bist, was du hier genau tust!

Vorsicht: Damit kannst Du dich vom gesamten System aussperren. Mache dies nur, wenn Du sicher bist, was du hier genau tust!